Fachzeitschriften sind eine wichtige Quelle um einerseits das Wissen ergänzend auf dem aktuellen Stand zu halten, andererseits über wichtige Trends und Entwicklungen informiert zu werden. Doch so manche veröffentlichten Artikel bringen leider nicht die erforderliche Unabhängigkeit zwischen den Zeilen mit sich und sind daher mit einem Kritischen Auge zu verinnerlichen, da sie ggf. zu einem völlig falschen Trend führen können, wenn zu viele Leser sich zum gleichen Gedankengut verleiten lassen. Aufgrund meiner beruflichen Interessen konzentriere ich mich meist auf jene Artikel, die sich entweder um das Thema Sicherheit bewegen, oder das Thema zumindest aufgrund der Wichtigkeit im gesamten Kontext behandeln.

Wenn es jedoch um Sicherheitsthemen geht, ist der unterbewusste Gang zu einem neuen oder sich verändernden Trend umso kritischer zu hinterfragen, insbesondere dann, wenn diese durch Beiträge entstehen. Es kann für einen Experten daher schön ärgerlich sein solche Tatsachen festzustellen, da in der Regel nicht nur sicherheitsaffine Menschen Artikel mit Sicherheitsthemen in die Hand bekommen, sondern auch die diejenigen Fachkräfte aus artverwandten Bereichen, welche sich eher eine objektive Meinung aus dem vermittelnden Wissen bilden wollen um daraus ggf. wichtige Entscheidungen zu fällen. Leider sind viele genannte Fakten aus diversen Fachartikeln entweder nicht belegt, oder werfen äusserst fragwürdige Behauptungen auf den Tisch, welche als Zwischentitel dann noch fett aufgedruckt das Mindset des Lesers brandmarken sollen.

„Die Parolen haben alle das gleiche Muster“

Das Muster der Parolen sind allesamt leider gleich: „Sie haben dieses Problem, und sie müssen es genau so lösen, mit diesem Produkt, unserem Produkt“. „Nein, muss ich nicht“ geht so manchem dabei hoffentlich durch den Kopf. Es sollte nicht immer wieder das Ziel sein weitere Pflaster auf die nicht heilen wollende Wunden zu kleben, sondern das zum Ausbrechen drohende Geschwür ein für allemal loswerden.

Titel wie „Fast 50% der CEOs sehen bei Cloud-Anwendungen keine Notwendigkeit für IAM“ oder „Es besteht Handlungsbedarf“ mit anschließendem Lotsen auf genau die eine und keine andere Lösung des vermeindlichen Problems sind versteckte „Content Marketing“ Strategien in meinen Augen, die vom eigentlichen Problem ablenken und den Kern allen Übels weiterhin legitimieren, während es als besser gepriesen wird, sich lieber Pflaster zu kaufen, statt sich einer Operation zu unterziehen. Seien wir einmal ehrlich zu uns selbst: Ein CEO hat doch nicht die Sicherheit an und für sich im Fokus, sondern sein Geschäft, dessen Erfolg sein Kernziel bleibt, auch wenn das Wort „Sicherheit“ ein unverzichtbarer Teilaspekt zur Nachhaltigkeit und Vermeidung von möglichen Reputationen darstellt. Für die Industrie war Sicherheit noch nie gewinnbringend, doch sie ist stets Verlustreduzierend. Daher bleibt sie weiterhin nur ein notwendiges Übel.

Seit ihrer Entstehung wird wiederum die Cloud und die Art und Weise der Nutzung dieses Technologieoberbegriffs als Böse betrachtet. Die Gründe hierfür sind verständlich: Während man in den Anfängen der Risikoanalysen sich damit beschäftigt hat, ob solch ein neuer Technologie-Hype sich technisch und organisatorisch denn überhaupt einen Mehrwert bringen und in die eigenen Strukturen und Prozesse integrieren liesse, wurden verständlicherweise zugleich die Demonstrationsschilder der Risikoermittler und Datenschützer wie in den Demo-Läufen von Greenpeace Anhängern hochgehalten. Diese ersten Erkenntnisse, welche mehr als ein Jahrzehnt zurück liegen und heute in den Medien stets weiter gepflegt werden, haben die meisten Köpfe noch bis heute geprägt und die Entwicklung des anfänglichen Hypes beeinflusst, das sich heute erfolgreich etablierten konnte.

„Skepsis durch fehlendes Know-How – In allen Ebenen“

Entscheider sind zu Beginn ihrer Überlegung zum Outsourcing heute immer noch skeptisch gegenüber der Sache und beziehen ihre Stellungen mit reflexartiger Abwehrhaltung, bis sie eine Milderung ihrer Magenkrämpfe verspüren, die Sache zugunsten der Einsparungen sowie Prozess- und IT-Optimierung, in den ersten Schritten zumindest partiell und wo simpel oder sinnvoll anzugehen. Kurz gesagt, schreckt uns alles ab, was wir nicht kennen, oder worin wir keinen Einblick haben, um uns umstimmen zu lassen, bis wir uns umstimmen lassen, warum auch immer. Dabei ist die Frage „warum“ hierbei entscheidend, nicht die Frage „ob“.

Bei all dem kommt dann noch die Frage auf, ob man tatsächlich alle CEOs dieser Welt befragen konnte, um eine faktisch belegbare Behauptung per Fettschrift aufstellen zu können, oder die Gelegenheit hatte, alle relevanten Firmen zu analysieren, um daraus einen dringenden Handlungsbedarf festzustellen. Dabei werden in vergleichbaren Artikeln Gründe genannt, die das Versagen der Unternehmen manipulationsartig schönreden, als ob diese keine andere Alternative haben oder sie gehabt hätten.

Diese Vermeidungs- und Wegweisungs-Strategien sollte uns aus dem Gewissen heraus schon lange ein Dorn im Auge sein, wenn wir einmal diese ständigen Erblindungen durch die Rauch- und Blendgranaten so mancher Wahrheitserfinder loswerden würden.

Bringen wir es auf den Punkt um der oben erwähnte Frage „warum“ eine mögliche Antwort zu liefern. Abgesehen von den anfänglichen Schwächen, die sich mittlerweile vertrauenswürdige Cloud-Anbieter im Bereich der Sicherheit geleistet haben, haben diese bereits weit früher erkannt, dass die Sicherheit und die nachweisliche sowie nachhaltige Konformität, eines der wichtigsten Schlüssel zum Erfolg ihrer Dienste darstellt. Mittlerweile und zum Glück des Konsumenten, ziehen immer mehr Cloud-Anbieter mit den markantesten und wichtigsten Sicherheitssiegeln wie die Sicherheitsnormen der Payment Card Industry (PCI) oder die der ISO/IEC, FINMA oder ISAE zwecks Vertrauensgewinnung durch „Best Practices“ in der Sicherheit nach, nicht zuletzt jedoch zu diesem Zweck. Das müssen diese Anbieter unbedingt auch, denn nur so können sie gewährleisten, dass sie als seriöser und zuverlässiger Partner akzeptiert werden. Es gilt mögliche Reputationen durch Sicherheitsvorfälle oder Langzeitausfälle zu vermeiden, welche ihrem Kerngeschäft einen extremen Schaden zufügen, somit ggf. das Ende des Geschäfts herbeiführen können.

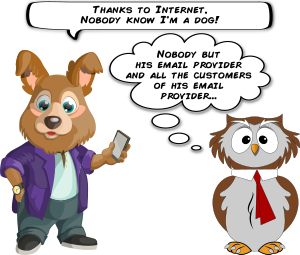

Zugegebener Massen würde so mancher von uns gerne wissen, wie denn solch eine Wolke, die „Cloud“ einiger Anbieter von innen wohl aussehen mag. Wer sich jedoch ohnehin in der IT Branche bewegt, der weiss, dass es keine „Rocket Sience“ ist eine Cloud aufzubauen und zu betreiben. Insbesondere deswegen nicht, weil die notwendigen Plattformen zum Aufbau einer eigenen Cloud-Lösung noch nie so nahezu ausgereift waren wie es heute der Fall ist. Im Grunde gab es die Cloud schon immer. Wenn z.B. ein Dienstleister ein Kundenportal einrichtet und darüber Informationen, Dokumente und Daten teilt, dann nehmen die Kunden aufgrund der bestehenden Vertrauensbasis diesen Dienst an und geben ihre Daten aus ihren Händen. Wie diese Daten tatsächlich angenommen, wie sie verarbeitet oder abgelegt werden, interessiert dabei leider die wenigsten. Wenn jedoch eine Person den gleichen Vorgang in einer Cloud wiederholen soll, dann wird der Risikogedanke plötzlich hochgeschraubt.

Die Technologie dahinter ist jedoch absolut vergleichbar, wenn nicht sogar gleich in ihrer Funktionsweise. Ein weiteres Beispiel sind anfängliche File-Sharing-Plattformen im Internet oder Webportale, worüber Daten abgelegt oder abgerufen oder E-Mails versendet und empfangen wurden oder noch werden. Sie alle sind im Grunde eine Art Cloud-Dienst. Der Unterschied lag darin, dass die Cloud in ihrer heutigen Ausprägung und Möglichkeiten weit komplexer geworden ist, als ein einfaches Webhosting oder Email-Dienst. Daher sind Webdienste die wir schon seit 20 Jahren kennen für mich persönlich die Vorahnen der Cloud.

Wir haben immer noch die pauschalen Gedanken in den Köpfen, dass die Cloud unsicher und böse ist. Das ist sie wahrscheinlich auch, wenn man seine Daten und Applikationen einem Cloud-Anbieter in den USA oder in anderen Ländern anvertraut, deren Gesetzgebung marode ist oder die Kontrollorgane fragwürdige Methoden auch ausserhalb der Gesetzgebung anwenden. Die Gründe hierfür wurden ja bereits tausendfach in den Medien diskutiert und faktisch durch so manche Menschen, die ihre Zeit leider im Exil absitzen müssen, belegt. Aber nicht alles ist so schlimm und böse, wie es so manche Schauklappendenker sehen. „Blos nichts verändern, es könnte ja Arbeit auf uns zukommen…“ denken sich CIOs und die CEOs sehen nur den fehlenden Ertrag innerhalb eines FY bei einem grösseren Invest. Über ROI und nachhaltige Einsparungen durch Effizienzsteigerung bei gleichzeitiger Risikominimierung nachdenken? Fehlanzeige. Wenn es ums Geld geht, versagen jegliche Lehren aus dem Informatik oder BWL Studium. Das Argument lautet „Erstmal das Schiff stabilisieren“. Stabilisieren? Ah ja, noch mehr Kapital bilden. Wer lediglich darum kämpft Jahresumsatzziele zu erreichen, der hat sich um Risiken noch nie Gedanken gemacht, geschweige denn kein solides und nachhaltiges Unternehmenskonzept aufgebaut.

„Wer im Glashaus sitzt, sollte nicht mit Steinen werfen“

Schauen wir uns im Gegenzug einmal die Unternehmen selbst an, samt ihrer IT. Während viele CIOs, IT Manager, Admins und Engineers ihren unversierten CEOs, Business Manager und anderen vermeintlichen Opfern halblaut predigen der Cloud nicht wirklich zu vertrauen, gehen sie mit der ewig fortlaufenden Annahme voraus, dass das Unternehmen von innen doch so sicherer sei. Insbesondere die KMU verzichtet aus diversen Gründen wie Kosten, Komplexität oder KnowHow darauf, die innere Sicherheit auf einen zeitgemässen und den bekannten oder unbekannten Risiken entsprechend akzeptablen Stand zu bringen, und ich rede hierbei nicht nur über die „Datensicherheit“. Schon allein die Zugriffssicherheit wird in vielerlei Hinsicht nicht einmal ansatzweise berücksichtigt, geschweige denn das Thema „Endpoint-Security“, welches nicht zuletzt jedoch insbesondere wegen diverser Ransomware-Attacken wichtiger denn je geworden ist.

Aber die meisten KMUs werden bereits eine Standard Netzwerksegmentierung vorgenommen haben, wobei die unterschiedlich sensiblen Bereiche und Systeme gegeneinander zu schützen wohl in den meisten Unternehmen leider noch Fehlanzeige ist. Entwicklungs- und Testsysteme, die urheberrechtlich geschütztes, geistiges Gut über Schnittstellen mit äusserst ausgeklügelten Passwörtern wie „123456“ vor böswilligen Zugriffen mit höchster Sorgfalt schützen sollen, sind selbst bei äusserst konform und seriös scheinenden Unternehmen nicht geringfügiger anzutreffen, wie auch bei weniger Bekannten. Man geht stets davon aus, dass man den eigenen Mitarbeitern vertrauen kann, egal in welcher Branche man sich bewegt. Ja und Besucher sind ohnehin alle vornehm und würden sich nie wagen Informationen auszuspähen geschweige denn etwas bösartiges anzugehen.

Ein adäquates Rollen- und Zugriffskonzept ist weiterhin rar anzutreffen oder wenn überhaupt erst in Planung. Admins klonen lieber Benutzer-Accounts, statt Berechtigungen für einen neuen Mitarbeiter granular, neu und nach dem Prinzip des „Least Priviledge“ zu vergeben. Dabei haben sie schon längst vergessen, dass das Referenzprofil in der Zwischenzeit weitaus mehr Berechtigungen bekommen hat, als der neue Mitarbeiter es bräuchte. Es ist wie ein Biss des Vampirs, dessen Übel durch weitere Bisse immer weiter vererbt wird. Prinzipien wie „Business-need-to-know“ und „segregation of duties“ sind in solchen Fällen dann wohl völlig unbrauchbar, das Change Management nurnoch eine Alibi-Datenbank und schwer zu durchsuchen.

CIOs hingegen sind nach aussen hin zumindest skeptisch, wollen Reputation durch eigene Fachkräfte und Mitarbeiter tunlichst vermeiden. Wenn es dann jedoch um die Modernisierung eines Infrastrukturbereichs geht, werden Netzpläne zwecks Angebotseinholung samt internen IPs per Email in Klartext versandt. Die Daten liegen ja bereits auf allgemein zugänglichen Netzlaufwerken und man Vertraut schließlich dem Partner, ja und auch plötzlich dem Internet, worüber die Mails versendet werden.

Ein weiteres Beispiel ist das so wichtig erachtete und hoch priorisierte Bankengeheimnis. Es soll vermieden werden, dass Kundendaten oder weitere, nicht für Dritte bestimmte Informationen der Banken unkontrolliert ins Ausland fliessen. Das jedoch eine Bank wie die UBS AG beispielsweise mit so manchen Customer Support Abteilungen ihrer Dienstleister über unverschlüsselte E-Mail Kanäle korrespondiert und dabei u.a. auch mal Kundendaten oder interne Dokumente ausgetauscht, klingt im ersten Augenblick vielleicht nicht so tragisch. Schliesslich besteht ja ein sogenanntes „Non-Disclosure-Agreement“ zwischen den Parteien. Die wenigsten wissen jedoch, dass jede E-Mail, die man an die UBS AG sendet, über einen Knotenpunkt in den USA nach London/UK geroutet wird, wo diese dann auf den ersten beiden MX der UBS AG verweilen, welche von der Open Systems AG betrieben werden. Goodbye Bankengeheimnis (Unter Umständen, rein fiktiv 😉 ).

„Wer sich unsicher fühlt, sollte das Prinzip des Safe-House verfolgen“

Die Frage, warum es ggf. sinnvoller wäre, zumindest kritische Bereiche dann doch lieber zu einem geprüften Cloud-Anbieter auszulagern, könnte darin begründet werden, dass die Netzwerke, in denen sich all die kritischen Informationen und Daten der Firmen befinden, die sie aus Misstrauensgründen lieber nicht in die Cloud auslagern wollen, in vielen Fällen wohl miserabler geschützt sind, als es bei einem vertrauenswürdigen Cloud-Anbieter ggf. der Fall wäre. Immer wieder wird das Argument vorgeschoben, dass kein Vertrauen aufgebaut werden kann durch den Gedanken, dass die Daten in der Systemhoheit anderer Gesellschaften nicht sicher genug seien. Spitzenreiter hierbei das Argument, dass man keine Kontrolle darüber hätte, ob die Daten in der Cloud nicht doch durch unberechtigte Dritte mitgelesen oder gar kopiert werden könnten. Ein weiteres, oftmals genutztes Argument ist es, dass man der Verbindung in die Cloud nicht vertraue, da die Daten durch eine „man in the middle“ Attacke abgegriffen werden könnten. Ein Indiz dafür, dass zu wenig Kenntnis darüber vorhanden ist, wie Daten und Übertragungswege adäquat verschlüsselt werden können.

Würde es uns tatsächlich gelingen, das Sicherheitsniveau von vertrauenswürdigen und nach bekannten Sicherheitsstandards zertifizierten Unternehmen mit dem der vielen KMUs zu vergleichen, so müsste man in der Realität nicht die Unternehmen vor der Nutzung von Cloud-Diensten schützen oder Ihnen Schutz verkaufen, sondern wahrscheinlich sie vor sich selbst.

Technologisch und auch hinsichtlich der Motivation sind heute bereits viele Cloud Unternehmen auf der Überholspur, einige von ihnen schon längst weiter was die Aspekte „State of the Art“, „Effectivenes & Efficiency“ sowie „Security & Compliance“ betrifft. Während viele Unternehmen heute noch mit ihren veralteten und ineffektiven Prozessen, Strukturen, internen Interessenskonflikten und dazu noch stark konservativen Denkweisen zu kämpfen haben, sind einige Dienstleister daran, ihre Innovationen weiter auszubauen. In so manchen Vergleichsfällen beantwortet sich die Frage „Wo sind meine Daten sicherer aufgehoben“ wohl von selbst. Man könnte fast darauf schliessen, dass der PDCA-Zyklus des Demingkreises bei hochmotivierten Dienstleistern bereits mit geringen Reibungsverlusten rotieren, währen Unternehmen selbst sich in einer Soft-Reset-Schleife zwischen P und D befinden („Plan“ and „Do“), wie es oftmals vor den anstehenden Audits erfahrungsgemäss der Fall ist.

Der diesjährige „Data Breach Investigations Report“ von Verizon belegt dies. Unter anderen gibt Verizon an, dass offensichtlich festgestellt wurde, dass die neun auffälligsten Muster zur Einstufung von Vorfällen, welche in 2014 identifiziert wurden, bis heute noch dominieren. Dabei wurde aus 100.000 Vorfällen ermittelt, wovon 3141 Fälle als erfolgreiche Einbruchsvorfälle bestätigt wurden.

Der Report erfasst zudem ebenfalls Vorfälle auf Industrieanlagen in Europa, ohne einzelne Zahlen auszuweisen. Auch Verizon erkennt jedoch eine Zunahme der Angriffe und somit der Vorfälle auf kritische Infrastrukturen weltweit. Es zeichnet sich ein Anstieg von Zwischenfällen und Verstößen in der Energieversorgung, der Produktion, im öffentlichen Sektor sowie im Finanzsektor aus den vergangenen Jahren ab. Des Weiteren ist es ersichtlich, dass Unternehmen und ihre Infrastrukturen selbst im Rampenlicht der Angreifer stehen. Das prominenteste Beispiel dürfte der aktuelle Fall betreffend der Datenabgriffe bei der RUAG sein, bei der Laut den Veröffentlichungen von MELANI ein Einbruch in die Systeme der RUAG fast eineinhalb Jahre unentdeckt blieb. Das dabei ein alt bekannter Trojaner seine Arbeit auf eine so lange Zeit verrichten konnte ohne zeitnah entdeckt zu werden, wirft Zeifel in vielerlei Hinsicht auf.

„Der Trend: Weiterhin Sympthome statt Ursachen bekämpfen“

Auf der anderen Seite betreiben Beratungshäuser weiterhin Symptombekämfpungsmassnahmen. Es wird der Anschein erweckt, dass man durch Zukauf von Sicherheitssoftware und weiteren Komponenten die Probleme lösen könne. Erkennbar ist bei diesem Trend, dass überwiegend die Perimeter und die Interaktionen bei Netzübergängen stark in den Fokus genommen werden. Es ist jedoch ein Irrtum, dass allein durch die Modernisierung von Hard- und Software die Kernprobleme der Unternehmen hinsichtlich Sicherheit gelöst werden könnte. Es entstehen in diesen Bereichen neue, innovativ klingende Begriffe, die im Grunde nichts anderes darstellen, als etwas verbesserte oder der aktuellen Situation angepasste Produkte. „Next Generation“ oder „Security Borker“ sind leider nur Marketing-Gags, wenn man die Technik dahinter einmal durchleuchtet. Wollte man, dass diese Begriffe wirklich völlig neue Innovationen repräsentieren, müssten man erst einmal damit beginnen, die heute völlig veralteten und unsicheren Protokolle zu sanieren oder gar ersetzen. Der Mensch bleibt zudem bis heute das schwächste Glied der Kette, ob es nun ein einzelner Mitarbeiter ist, der bewusst oder unbewusst signifikante Fehler macht, oder ein Steuerungsausschuss, der erneut Investitionen für einen ganzheitlichen und nachhaltigen Sicherheitsansatz zugunsten des angepeilten Ertrags auf das Neue streicht. Es geht ja schliesslich irgendwo auch um die eigenen Boni.

In der klassischen IT, wie wir sie in allen Unternehmen ohne Outsourcing-Strukturen begegnen, hinken Unternehmen und ihre CIOs weiterhin in den Themen „Skalierbarkeit“, „Agilität“ und „Business Continuity Management“ hinterher. Die Allokation von Speicherbereichen beispielsweise kommt noch einigen Unternehmen wegen veralteten Verträgen, den eingerosteten SLAs und der überholten, z.T. nicht vorhandenen Einkaufsprozesse meist teuer zu stehen, während Outsourcing-Speicher durch wenige Klicks zu erschwinglichen Preisen innerhalb einpaar Minuten alloziert werden kann, wenn man möchte auch zu OnDemand-Preisen.

Desaster Recovery Prozesse sowie das unverzichtbare, übergeordnete „Business Continuity Management“ und dessen notwendige, regelmässige „Feuerwehrübungen“ werden zugunsten der Verfügbarkeit und auch oft der Bequemlichkeit verschoben oder gänzlich ausgelassen. Einen Krisenstab gibt es – auf Papier, dessen Inhalt genauso eingestaubt ist, wie es selbst. Während sich also das Unternehmen weiter verändert, bleiben überlebenswichtige Anpassungen an Prozessen und Richtlinien sowie technologische Dokumentationen und Praxistests als geduldiges Papier in veralteten Versionen, virtuell eingestaubt auf irgendwelchen Laufwerken liegen. Bei einem grösseren Ausfall ist dann das Desaster praktisch vorprogrammiert. Auch hier ist das Universalargument halblaut zu vernehmen: „Es ist ja bisher nie was passiert!“ Und plötzlich mutieren alle zu den schlausten Stochastikern und Risiko Experten.

Security & Compliance Programme hingegen werden zugunsten der trügerischen Unternehmenseffizienz nur dort angewendet, wo es für das Unternehmen tatsächlich als unausweichlich gilt. Für den Rest wird lieber dem Mitarbeiter vertrauen geschenkt, statt Risiken kontinuierlich und feingranular zu erheben und daraus Verbesserungsmassnahmen einzuleiten. Die subjektive Sicherheit, dass hoch sensible Projektdaten in den eigenen File-Servern unverschlüsselt dennoch sicher seien als mit einer AES 256 Bit Verschlüsselung in der Cloud mit adäquatem Key Management Prozessen, ist dabei die letzte Verteidigungslinie eines jeden CIOs der gleichen Denkgruppe gegenüber dem Outsourcing. Das dabei selbst die einfachsten Ein- und Austrittsprozesse nicht immer funktionieren und der zuvor entlassene Admin selbst jeglichen Zugriff auf diese Ordner und Daten hatte, wird durch die „Augen-zu-und-durch“ Mentalität verdrängt. Ob dieser sich an seinem letzten Arbeitstag vielleicht noch einen Backup-VPN-Zugang angelegt haben könnte? Wer weiss das schon bei den fehlenden oder nicht gelebten Kontrollprozessen, denn wo kein Kläger, da kein Richter.

„Outsourcing-Unternehmen und Cloud-Dienstleister müssen mehr Transparenz zeigen“

Die Liste der wiederkehrenden Versäumnisse und Defizite ist lang. Doch zweifelsohne gilt es trotz dem subjektiven Unmut hinsichtlich der tatsächlichen Zustände in den IT Landschaften aus den oben genannten Darstellungen, Fakten und Beispielen nicht die pauschal invertierte Aussage zu treffen, dass Cloud Anbieter stets besser sind als die eigene Unternehmens-IT. Trotz ihrem Drang, ihre Wettbewerbsvorteile durch innovative Ideen und Lösungen zu sichern, haben es viele Cloud Anbieter leider immer noch nicht verstanden ihre Technologien und Strukturen ihren potenziellen Kunden verständlicher und transparenter zu verdeutlichen.

Marketingdiagramme über Cloud-Dienste zeigen beispielsweise Applikationen, die auf den Systemen der Kunden betrieben werden, deren Verbindungen in einem Wolkensymbol, der Cloud verschwinden. Was dahinter oder darin sich befindet, wie denn so eine Cloud aufgebaut ist oder wo sie physisch oder logisch schwebt, ist in den meisten Marketing-Materialien genauso ein Rätsel, wie die Intransparenz ihres „Backstages“. Abgesehen von einer gewissen Geheimhaltung zwecks Sicherheit, ist es kein Beinbruch dem Kunden zumindest wichtige Strukturen offenzulegen, z.B. wie sichergestellt wird, dass die Daten das eigene Land nicht verlassen. Daher sollten Cloud-Anbieter unbdingt ihre Transparenz erhöhen und mehr Vertrauen in das technische Verständnis ihrer Kunden schenken, damit ein besseres, gemeinsames Verständnis aufgebaut werden kann, welches sicherlich zu mehr Vertrauen auf beiden Seiten führen würde.

Ebenfalls ist es wichtig zu erwähnen, dass auch bei Cloud-Anbietern das Niveau sich bezüglich Sicherheit, Verfügbarkeit und Performance sowie IT Services sehr stark unterschiedet. Kriterien wie „Provisioning“, „Availability“, „Security“, „Automation“ und „Data Recovery“ sind verständlicher Weise nicht bei allen Anbietern auf dem gleichen Level mit der gleichen Priorität wiederzufinden. Daher ist eine detaillierte Auswahl mit vordefinierten Unternehmenskriterien sehr wichtig.

Die Effizienz- und Effektivitätsaspekte, die Risikobeurteilung sowie Compliance Kriterien und der Anspruch an IT Service Leistungen sollten daher im Vorfeld analysiert und die Basis oder Entscheid für oder gegen ein mögliches Outsourcing erst danach erarbeitet werden. Es muss auch kein Cloud-Anbieter sein, der die Defizite im eigenen Haus kompensieren oder aus dem Weg räumen soll. Doch Angesicht der fehlenden Verbesserungsfreudigkeit vieler Unternehmen, ist es wohl die bessere Lösung anzufangen, mehr Sicherheit durch mehr Vertrauen zu erzeugen.

„Was sollten wir daraus lernen?“

Auch wenn der Schwerpunkt der herauslesbaren Sympathiepunkte anscheinend in Richtung Cloud geht, bin ich sicherlich weder ein Cloud-Beschwörer, noch möchte ich die Leser zu mehr Vertrauen in diese Technologie animieren. Jedes Unternehmen muss seine eigene Strategie selbst entwickeln und weiterhin abwegen, ob und wem er was auf welche Weise anvertraut.

Vielmehr soll ermutigt werden, nicht nur alles andere kritisch zu hinterfragen, pauschale Skepsis zu zeigen und sich selbst schön zu reden, sondern auch mal durch Selbstkritik entsprechende Motivation aufzubauen und signifikante Verbesserungsmassnahmen einzuleiten.

Sind ihre sensiblen Daten und Informationen bei ihnen nun wirklich sicher genug aufgehoben? 😉

(Verfasst am: 24.05.2016, final editiert am 17.07.2016)